Исследователем обнаружены около 200 уязвимых расширений для разных браузеров

Французский исследователь Дольер Соме опубликовал статью, в которой рассказал, как вредоносные сайты могут использовать API расширений браузеров для выполнения кода внутри самого браузера и кражи такой конфиденциальной информации как закладки, история просмотров и файлы cookie пользователей. Также, злоумышленники могут использовать их для запуска загрузки вредоносных файлов и хранения данных в постоянном хранилище расширения, которые впоследствии могут использоваться для отслеживания пользователя в интернете.

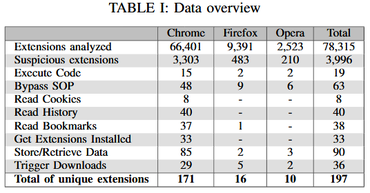

Количество расширений с разными видами уязвимостей. Автор: Дольер Соме

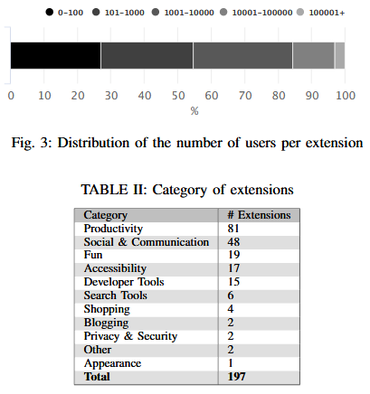

С помощью собственного инструмента статического анализа Соме протестировал более 78 тыс. расширений для Google Chrome, Mozilla Firefox и Opera. Из них он выявил 197 расширений, в которых были незащищены внутренние API из-за чего вредоносные сайты могли получить прямой доступ к данным, хранящимся в браузере пользователя (которые обычно может получить только собственный код расширения при наличии соответствующих разрешений). Больше всего уязвимых расширений было найдено для браузера Google Chrome (171). Около 15% от всех уязвимых расширений имели более 10 тыс. установок.

Распределение расширений по категориям и количеству установок. Автор: Дольер Соме

Перед обнародованием своей работы в начале января, исследователь уведомил поставщиков браузеров о полученных результатах. «Firefox удалил все зарегистрированные мной расширения. Opera также удалила все расширения, кроме двух, которые могут быть использованы для запуска загрузок. Chrome признал проблему в обнаруженных расширениях. Мы всё ещё обсуждаем с разработчиками возможные действия: удалить или исправить расширения», – сказал Соме.

Технические подробности и список всех уязвимых расширений приведены в статье исследователя.

Источник: tjournal.ru

Еще никто не комментировал данный материал.

Написать комментарий