Adobe экстренно патчит Flash Player: критическую уязвимость нулевого дня уже применяют для атак

Разработчики компании Adobe в очередной раз выпустили внеплановый патч для Flash Player. Дело в том, что во Flash Player опять нашли 0-day уязвимость, которую уже используют для атак злоумышленники.

Независимо друг от друга уязвимость обнаружили специалисты сразу трех ИБ-компаний: ICEBRG, Tencent и Qihoo 360. Проблеме присвоен идентификатор CVE-2018-5002 и она представляет опасность для Adobe Flash Player 29.0.0.171 и ниже. Баг был исправлен с релизом Flash Player 30.0.0.113.

По данным экспертов Qihoo 360, новая уязвимость используется для таргетированных атак на пользователей из стран Ближнего Востока (в частности, затронуты Катар и Доха). Также исследователи полагают, что за этими атаками стоит кибершпионская группировка правительственных хакеров, готовившаяся к этой операции не менее трех месяцев.

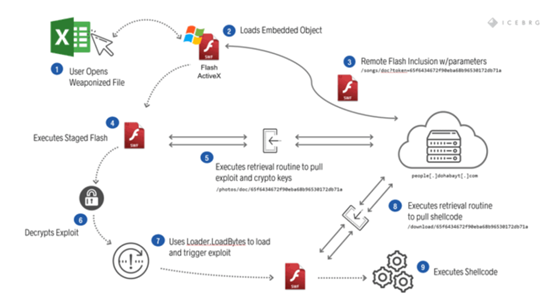

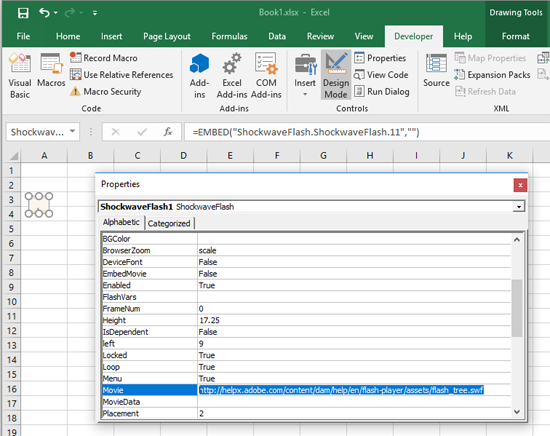

Для эксплуатации бага злоумышленники используют вредоносные файлы Office. После открытия такие документы подгружают вредоносный файл SWF с удаленного сервера и выполняют его непосредственно внутри документа. SWF эксплуатирует проблему CVE-2018-5002, что позволяет атакующим выполнить на машине жертвы произвольный код и заразить систему какой-либо малварью. В сущности, эксплуатация проблемы не требует практически никакого взаимодействия с пользователем, не считая необходимости открыть сам документ.

Специалисты компании ICEBRG подчеркивают, что обнаружить атаки на эту уязвимость весьма сложно, так как сами файлы Office никакого вредоносного кода не содержат, и защитные решения упускают их из виду.

Эксперты CERT/CC отмечают, что наряду с патчем компания Adobe добавила в свою продукцию и специальное диалоговое окно, которое будет запрашивать разрешение пользователя на загрузку удаленных файлов SWF в документах Office.

It looks like today's update for the Flash vulnerability CVE-2018-5002 introduces a new prompt before loading remote content. Seems like a good idea, for those of you who still have Flash installed on your system for some reason. pic.twitter.com/cGd3iFZpLW

— Will Dormann (@wdormann) 7 июня 2018 г.

Помимо CVE-2018-5002, разработчики Adobe исправили еще две «важных» (Important) и одну критическую уязвимости:

- CVE-2018-4945 — критический баг, связанный с Type Confusion и приводящий к выполнению произвольного кода;

- CVE-2018-5000 — важный баг, связанный с переполнением целочисленного типа и приводящий к раскрытию данных;

- CVE-2018-5001 — важный баг, связанный с out-of-bounds операциями чтения и так же приводящий к раскрытию данных.

Источник: xakep.ru

Еще никто не комментировал данный материал.

Написать комментарий